Evoluzione degli Hypervisor: Dal Bare-Metal alla Virtualizzazione Hardware Completa

Contesto Storico: I Mainframe degli Anni Sessanta

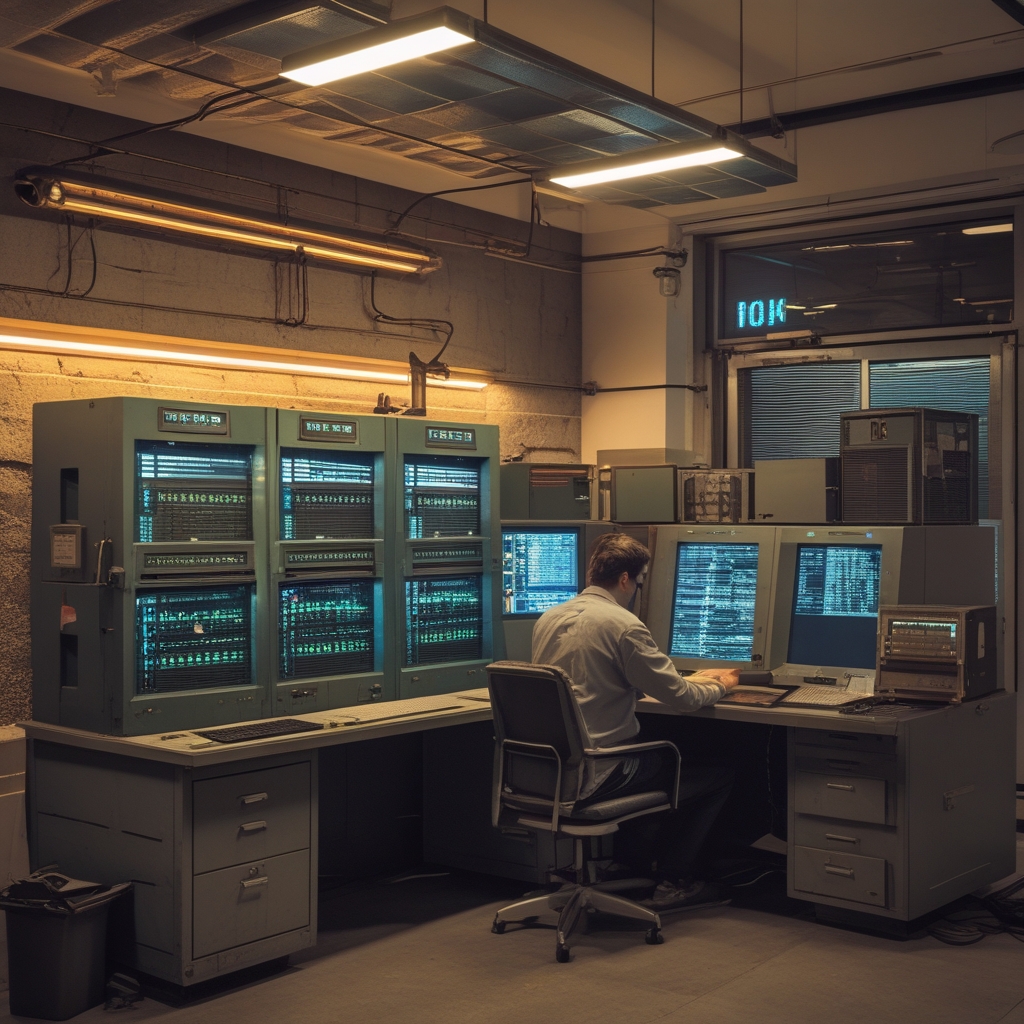

La virtualizzazione hardware non è un'invenzione recente. Le sue radici risalgono agli anni Sessanta, quando IBM introdusse il concetto di time-sharing sui propri mainframe della serie System/360. In quell'epoca, la condivisione delle risorse computazionali tra più utenti simultanei era un imperativo economico: i mainframe rappresentavano investimenti dell'ordine di milioni di dollari, e il loro sottoutilizzo era inaccettabile dal punto di vista operativo.

Il sistema CP/CMS (Control Program/Cambridge Monitor System), sviluppato da IBM nel 1967 per la macchina S/360-67, è generalmente riconosciuto come il primo sistema operativo a implementare un meccanismo di virtualizzazione completa. Il Control Program gestiva la macchina fisica e creava una serie di "macchine virtuali" indipendenti, ciascuna delle quali eseguiva il proprio sistema operativo CMS come se disponesse dell'hardware fisico esclusivo.

Il Declino e il Ritorno della Virtualizzazione

Con l'avvento della miniaturizzazione e la diffusione dei microprocessori negli anni Settanta e Ottanta, il paradigma dell'elaborazione si spostò verso sistemi dedicati e personal computer. L'architettura x86 di Intel, dominante nel mercato dei PC e poi dei server, non era stata progettata con la virtualizzazione come requisito primario. Questa lacuna architetturale generò significativi ostacoli tecnici che avrebbero rallentato lo sviluppo della virtualizzazione su piattaforme x86 per oltre un decennio.

Il rinnovato interesse per la virtualizzazione nei contesti aziendali emerse verso la fine degli anni Novanta, spinto dall'esplosione del numero di server fisici nei data center e dai problemi conseguenti: basso utilizzo delle risorse, costi di gestione elevati, proliferazione incontrollata di macchine ("server sprawl"). VMware, fondata nel 1998, sviluppò una soluzione software per virtualizzare l'architettura x86 aggirandone i limiti tramite tecniche di traduzione binaria dinamica del codice privilegiato.

"La virtualizzazione non è una tecnologia nuova; è una tecnologia che ha trovato il suo momento nel ciclo evolutivo dell'hardware."

Classificazione degli Hypervisor: Tipo 1 e Tipo 2

Nel 1974, i ricercatori Gerald Popek e Robert Goldberg pubblicarono un articolo fondamentale — "Formal Requirements for Virtualizable Third Generation Architectures" — che formalizzò i criteri matematici che un'architettura hardware deve soddisfare per supportare la virtualizzazione efficiente. Il loro lavoro introdusse anche la distinzione concettuale tra due categorie di monitor di macchine virtuali (VMM), oggi note come hypervisor di tipo 1 e tipo 2.

Hypervisor di Tipo 1 (Bare-Metal)

Gli hypervisor di tipo 1 operano direttamente sull'hardware fisico, senza la mediazione di un sistema operativo host. Questo posizionamento nello stack conferisce loro accesso diretto alle risorse hardware — CPU, memoria, periferiche — con overhead minimo. Il kernel dell'hypervisor gestisce la schedulazione delle CPU virtuali, l'allocazione della memoria fisica tra le macchine virtuali e il multiplexing delle periferiche.

Esempi rappresentativi includono VMware ESXi (successore di ESX), Microsoft Hyper-V, Xen Project e KVM (Kernel-based Virtual Machine). Quest'ultimo merita una nota speciale: KVM integra il monitor di macchine virtuali direttamente nel kernel Linux, sfruttando le estensioni hardware di virtualizzazione Intel VT-x e AMD-V introdotte rispettivamente nel 2005 e nel 2006. La disponibilità di queste estensioni hardware eliminò definitivamente la necessità di emulazione software per le istruzioni privilegiate, rendendo la virtualizzazione x86 tecnicamente equivalente a quella dei mainframe IBM degli anni Sessanta.

Hypervisor di Tipo 2 (Hosted)

Gli hypervisor di tipo 2 si installano ed eseguono come applicazioni all'interno di un sistema operativo host convenzionale. Il sistema operativo host gestisce le risorse hardware attraverso i propri driver, e l'hypervisor ottiene l'accesso alle risorse tramite le API del sistema operativo sottostante. Questo approccio introduce uno strato aggiuntivo di overhead ma semplifica notevolmente l'installazione e la gestione, rendendo questi strumenti particolarmente adatti per ambienti di sviluppo, test e laboratori didattici.

Virtualizzazione Hardware Assistita: Intel VT-x e AMD-V

L'introduzione delle estensioni hardware di virtualizzazione rappresentò un punto di svolta nell'architettura dei moderni hypervisor. Le estensioni Intel VT-x introdussero un nuovo livello di privilegio processore (VMX root mode / VMX non-root mode) che consente all'hypervisor di eseguire il codice del sistema operativo guest direttamente sul processore fisico, senza traduzione binaria, intercettando solo le istruzioni che richiedono effettivamente l'intervento del monitor.

AMD introdusse simultaneamente AMD-V (AMD Virtualization, noto anche come SVM — Secure Virtual Machine), un'implementazione funzionalmente equivalente ma con differenze nella struttura delle strutture di controllo e nella gestione degli interrupt. Le due implementazioni, pur perseguendo gli stessi obiettivi, non sono binariamente compatibili e richiedono supporto specifico nei driver dell'hypervisor.

IOMMU e Passthrough delle Periferiche

Un aspetto critico della virtualizzazione hardware moderna è la gestione dell'accesso diretto alle periferiche da parte delle macchine virtuali. L'IOMMU (Input-Output Memory Management Unit) — implementata come Intel VT-d (Virtualization Technology for Directed I/O) e AMD-Vi — consente di assegnare dispositivi PCIe fisici (GPU, schede di rete, controller di storage) direttamente a macchine virtuali specifiche, bypassando completamente l'hypervisor per le operazioni di I/O. Questa tecnica, nota come PCI passthrough o VFIO (Virtual Function I/O), elimina l'overhead di virtualizzazione per i workload I/O-intensivi.

Evoluzione Verso la Para-virtualizzazione

La para-virtualizzazione, introdotta dal progetto Xen, rappresenta un approccio ibrido in cui il sistema operativo guest viene modificato per essere consapevole della propria natura virtualizzata. Anziché emulare hardware convenzionale, l'hypervisor espone un'interfaccia (hypercall API) che il kernel guest utilizza direttamente per le operazioni privilegiate. Questo approccio riduce significativamente l'overhead di virtualizzazione ma richiede modifiche al codice del sistema operativo guest, il che ne limita la portabilità tra piattaforme.

Nota informativa: Questo sito ha scopo puramente accademico e informativo nel campo dell'ingegneria informatica. Non costituisce consulenza professionale, IT o commerciale. Prima di prendere decisioni infrastrutturali, consultare uno specialista qualificato. Non è un presidio medico.